VPN基本

VPN

(Virtual Private Network, 虚拟专用网络)是一个构建在公共网(一般是互联网)上的常用互联网,但是因为这一专用型互联网仅仅逻辑性存有并沒有具体物理学路线,故称之为虚拟专用网。

伴随着互联网的稳步发展,愈来愈多的信息必须在互联网上实现传送共享资源,当公司将本身互联网接入互联网时,全国各地的服务处等外界网站能够 很便捷地浏览企业网络,但与此同时也把企业内部的独享数据信息曝露给互联网上的别的用户。因此在这类开放式的网络空间上构建专用线路的要求日益明显,VPN应时而生。

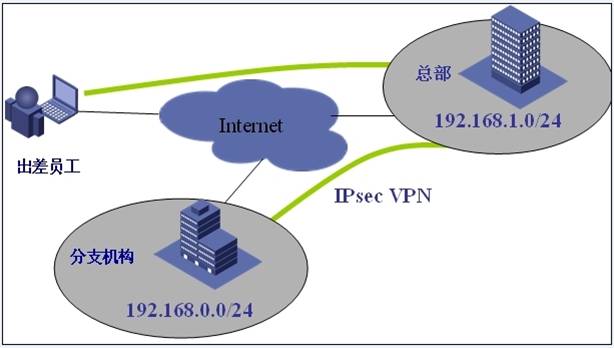

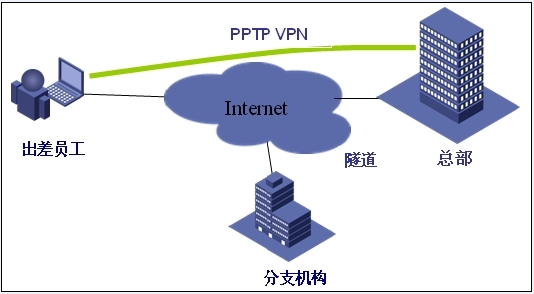

VPN根据隧道施工技术性在2个网站间创建一条虚似的专用线路,应用端到端的验证和数据加密确保数据的安全系数。典型性拓扑结构如下图所显示:

封裝与隧道施工:

封裝就是指将一种协议书安装在另一种协议书中实现传送的技术性,如PPTP便是将PPP报文格式封裝在GRE协议书中。协议书B为被安装协议书,GRE为安装协议书。

隧道施工指被安装协议书的传送安全通道。

PPTP

点到点隧道施工协议书,是在PPP协议书的根基上开发设计的一种新的加强型安全协议书,能够 使远程控制客户安全性便捷的浏览企业网络。PPTP归属于二层隧道施工协议书。

L2TP

二层隧道施工协议书(L2TP(Layer 2 Tunneling Protocol),是由IETF拟定,微软公司.Cisco等企业参与制订的二层隧道施工协议书。

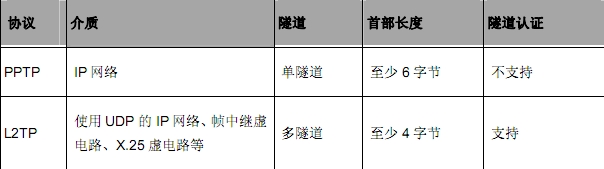

PPTP与L2TP差别:

PPTP与L2TP适用常常有流动人员在线办公的自然环境,外出职工运用Internet能够 很便捷的和企业的VPN网关ip创建独享的隧道施工联接。PPTP.L2TP给予验证数据加密作用,可提升网上的安全系数。如下图所显示,外出职工根据PPTP VPN联接至总公司互联网。

IPsec VPN

IPsec(IP安全性)是一系列服务项目和协议书的结合,是由IETF制订的三层隧道施工加密协议,它为Internet上信息的传递给予了高品质的.可互操作性的.根据密码算法的安全防护确保。特殊的通讯方中间在IP层根据数据加密与数据库验证等方法,能够 保障彼此数据信息的一致性与安全保密性。

数据库安全:IPSec接受方对传送方推送来的包开展验证,以保证信息的一致性。

数据信息安全保密性:IPSec推送放在根据数据传输包前对数据文件完成数据加密,能够 保持数据的安全系数。

数据来源验证:IPSec接受方能够 验证IPSec报文格式的推送方是不是合理合法。

为了更好地保持可靠的通讯,通讯两方的IPsec协议书务必商议用以编码数据的详细优化算法,数据类型的安全性建议,并根据IKE互换破译编码数据需要的密匙。

IPsec中有两个主要的安全协议书,AH(Authentication Header)和ESP(Encapsulating Security Payload)。

AH

AH是验证头协议书,关键供应的作用有数据库验证.数据库安全校验和防报文格式播放作用,可选用的验证优化算法有MD5.SHA-1等。AH报文格式头插在规范IP呼和浩特后边,确保数据文件的一致性和真实有效,避免 网络黑客捕获数据文件或向互联网中插进仿冒的数据文件。

ESP

ESP是报文格式安全性封裝协议书,与AH协议书不一样的是,ESP将须要防护的消费者信息实现数据加密后封裝到IP库中,能够 保持数据的安全保密性。

普遍的加密技术有DES.3DES.AES等。

能够 挑选MD5.SHA-1优化算法确保报文格式的一致性和真实有效。

AH和ESP能够 直接应用,还可以搭配应用。机器设备兼容的AH和ESP协同应用的方法为:先向报文格式开展ESP封裝,再对报文格式开展AH封裝,封裝以后的报文格式从内到外先后是初始IP报文格式.ESP头.AH头和外界IP头。

现阶段TL-ER6120适用AH或是ESP,不兼容“AH ESP”。

认证优化算法

AH和 ESP都可以对 IP报文格式的一致性开展认证, 以辨别报文格式在传送流程中能否被伪造。认证优化算法是根据 Hash涵数。Hash涵数是一种可以接纳随意长的信息键入,并造成固定不动长短輸出的优化算法,该輸出称之为信息引言。IPsec 对等体测算引言,假如2个引言是同样的,则表明报文格式是详细没经修改的。IPsec 应用二种认证优化算法:

MD5:MD5根据键入随意长短的信息,造成 128bit的信息引言。

SHA-1:SHA-1根据键入长短低于 2的 64三次方比特犬的信息,造成 160bit的信息引言。

加密技术

ESP可以对 IP报文格式內容开展数据加密维护,避免 报文格式內容在传送流程中被窥视。加密技术完成主要是根据对称性密匙系统软件,它应用一样的密匙对信息实现数据加密和破译。

IPsec常见的三种加密技术:

DES:应用 56bit的密匙对每一个 64bit的密文块开展数据加密。

3DES:应用三个 56bit的 DES密匙(共 168bit密匙)对密文开展数据加密。3DES具备更好的安全系数,但其数据加密数据信息的效率要比 DES慢。

AES(Advanced Encryption Standard):能够 完成 128bit.192bit和 256bit密匙长短的 AES优化算法。

IKE

在 IPsec VPN中,为了更好地确保消息的私密,通讯彼此必须应用彼此之间都晓得的消息来对信息实现数据加密和破译,因此在通讯创建之初彼此必须商议安全系数密匙,这一全过程便由 IKE (Internet Key Exchange, 互联网技术密匙互换)协议书进行。

IKE 实际上并不是一个独立的协议书,只是三个协议书的结合体。这三个协议书分别是 ISAKMP (Internet Security Association and Key Management Protocol, 互联网技术安全系数关系和双因素认证协议书),该合同为互换密匙和 SA (Security Association, 网站安全检测)商议给予了一个架构;Oakley 密匙明确协议书,该协议书叙述了密匙互换的主要体制;SKEME安全密钥互换体制,该协议书叙述了与 Oakley 不一样的另一种密匙互换体制。

全部 IKE 商议全过程被分成两个阶段。第一阶段,通讯彼此将商议互换认证优化算法.加密技术等安全性建议,并创建一个 ISAKMP SA,用以在第二阶段中安全性互换其他信息。第二阶段,应用第一阶段中创建的 ISAKMP SA 为 IPsec的安全系数协议书商议主要参数,建立 IPsec SA,用以对彼此的通讯数据信息实现维护。

IKE为IPSec给予全自动商议互换密匙.创建和维护保养SA的服务项目,以简单化IPSec的应用和管理方法。IPSec所运用的对策和计算方法等能够 手工制作商议,IKE并没有必需的。

DH(Diffie-Hellman)互换及密匙派发 :Diffie-Hellman 优化算法是以蒂夫-海曼的名称定名的一种公共性密匙优化算法。通讯彼此在没有传输密匙的情形下根据互换一些数据信息,测算出共享资源的密匙。数据加密的先决条件是互换数据加密数据信息的两方务必要有共享资源的密匙。

PFS(Perfect Forward Secrecy)健全的前向安全系数: PFS特点是一种安全性特点,因为密匙间沒有继承关联,即便 一个密匙被破译,并不危害别的密匙的安全系数。

IPSec关键用在网站到网站(支系构造到子公司)的方法中。如下图,总公司与子公司各布署一台VPN网关ip,搞好相对应配备后,子公司与总公司的内网间可完成全透明互相访问,又可确保通讯的安全系数。