(文中适用TL-ER6120 V1.0、TL-ER6110 V1.0、TL-ER5120 V1.0、TL-ER5110 V1.0、TL-ER5520G V1.0、TL-ER5510G V1.0、TL-ER5210G V1.0、TL-R473 V3.0、TL-R483 V3.0、TL-R478 V4.0、TL-R478 V5.0、TL-WVR300 V1.0)

在内网中,通讯前需要根据ARP协议书来进行IP地址变换为第二层MAC地址(即MAC地址)。ARP协议书对网络信息安全有着关键的实际意义。根据仿冒IP地址和MAC地址完成ARP欺骗,对互联网的一切正常传送和可靠全是一个很严峻的考验。

现阶段了解的含有ARP欺骗作用的电脑软件有“QQ第六感”、“网络执法官”、“P2P终极者”、“网咖热血传奇凶手”等,这种系统中,有一些是人为因素手工制作来毁坏互联网的,有一些是做为病毒感染或木马病毒发生,使用人很有可能压根不知它的存有,因此更为增加了ARP攻击的破坏力。

从危害数据连接顺畅的形式看来,ARP欺骗有二种进攻很有可能,一种是对无线路由器ARP表的蒙骗;另一种是对里网电脑上ARP表的蒙骗,自然也很有可能二种进攻与此同时开展。无论如何,蒙骗产生后,电脑上和无线路由器中间传送的信息有可能就被送至不正确的MAC地址上,从外表上看来,便是“不能上网”,“浏览不上无线路由器”,“无线路由器卡死了”,由于一路由器重启,ARP表会复建,假如ARP攻击并不是一直存有,便会呈现为互联网一切正常,因此网咖小区业主会更为明确是无线路由器“卡死”了,而不可能想起别的缘故。因此,宽带路由器背了许多“背黑锅”。大家讨论一下怎样来避免ARP欺骗。

上边也早已讲了,蒙骗方式有蒙骗无线路由器ARP表和蒙骗电脑上ARP二种,大家的安全防护自然也是2个领域的,最先在路由上实现设定,来避免无线路由器的ARP表被故意的ARP数据文件变更;次之,大家也会在电脑上开展一下设定,来避免电脑上的ARP表受故意变更。2个领域的设定全是一定的,要不然,假如您只设定了无线路由器的避免ARP欺骗作用而并没有设定电脑上,电脑上被忽悠后就不易把数据发送至无线路由器上,只是发送至一个异常的地区,自然不能上网和访问路由器了。

下边就以TL-ER5110为例子表明应用ER系列产品路由器组网时怎么设置防ARP欺骗。

一、设定前提前准备

当运用了避免ARP欺骗作用(IP和MAC关联作用)后,最好不必应用动态性IP,由于电脑上很有可能获得到和IP与MAC关联内容不一样的IP,此刻也许会不能上网,可参照下面设定。

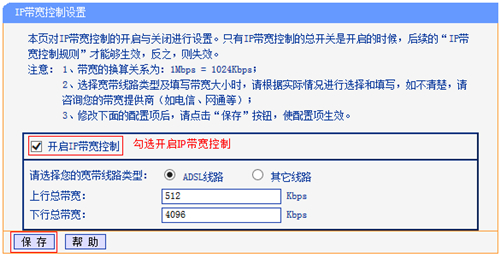

1)把无线路由器的DHCP作用关掉:打开路由器管理方法页面,“DHCP网络服务器”->“DHCP服务项目”,把情况由默认设置的“开启”更改成“不开启”,储存并路由器重启。

2)给电脑上手工制作特定IP地址、网关ip、DNS服务器ip,假如您并非很清晰地方的DNS详细地址,能够询问您的网络供应商。

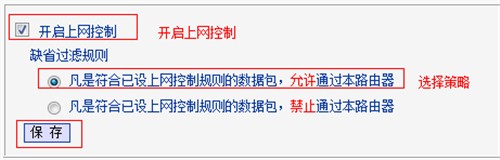

二、设置路由器避免ARP欺骗

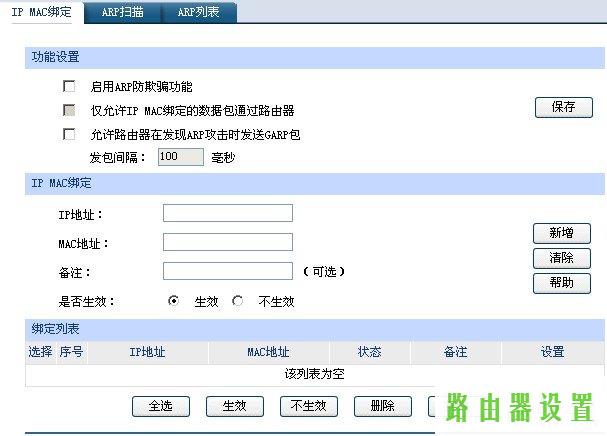

打开路由器的管理方法页面,在ARP安全防护页面中还可以见到:

在其中

仅容许IP MAC关联的数据文件根据无线路由器:打开此作用以后无线路由器不会再学习培训升级自身的ARP表,只容许符合实际已关联ARP条目地数据文件根据无线路由器。主要表现为新连接无线路由器的电子计算机,若沒有加上IP与MAC地址对应关系,该电子计算机是无法与无线路由器开展通信的。或是无线路由器下的电子计算机变更了其IP地址,造成与无线路由器上纪录的IP与MAC对应关系不一致,也不能开展通信。

容许无线路由器在发觉ARP攻击时推送GARP包:GARP又被称为作完全免费ARP,就是指根据无线路由器推送ARP包内部网的PC能够升级自身的ARP缓存文件,保证 PC ARP表格中网关ip以及MAC地址的对应关系是合理的。

在加上IP与MAC地址关联的情况下,能够手工制作开展条目地加上,还可以根据“ARP扫描仪”查询互联网中全部的IP与MAC地址的对应关系,根据导进后,开展关联。

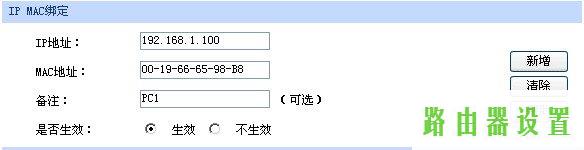

1、手工制作开展加上,点击“提升单独内容”。

手动式加上实际操作繁杂,可是安全系数高。在网上中早已存有ARP欺骗或是不确定性互联网中能否存有ARP欺骗的情形下提议采用人工加上的方法。

填完服务器的IP和MAC地址,点一下增加,此关联内容就安装完成了。一样的方式逐一加上其他电脑上的ARP内容。

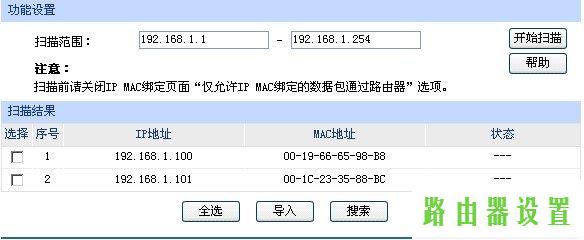

2、根据“ARP扫描仪”,导进内容,开展关联。

这类办法简易便捷,可是要明确互联网中沒有ARP欺骗,不然关联了异常的IP MAC内容很有可能会造成内部网中一些服务器不能上网。

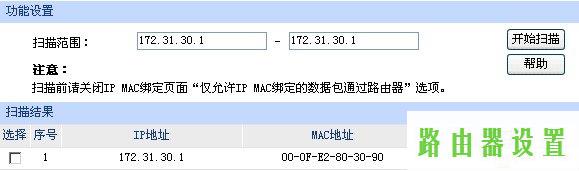

开启“ARP扫描仪”对话框如下所示:

挑选都选,随后所有导进,全部的关联内容就安装完成了。

注:ARP扫描仪的作用不但能够扫描仪内小段,也很有可能扫描仪WAN口子网,这在一些外网地址中也许存有ARP欺骗的互联网中特别有效,我们可以根据扫描仪关联前面网关地址避免前面ARP欺骗。

静态IP详细地址连接路线,提议将前面网关ip的ARP信息内容关联,关联方式为:

1)、键入网关地址扫描仪;

例如:

2)、选定–关联–导进;

所有关联内容设定结束以后如下图所示:

三、设定电脑上避免ARP欺骗

只是只在路由上关联服务器的MAC地址是无法彻底处理ARP欺骗难题的,还必需在服务器上关联无线路由器的MAC地址,开展双重关联。

Windows XP系统软件的设定方式:

在服务器上创建一个文本文档,载入ARP关联指令:arp –s IP MAC,如下图。

文本文档中填写的IP是无线路由器的管理方法详细地址,这里是192.168.1.1,MAC是无线路由器LAN口的MAC地址,这里是00-00-01-02-03-05。

储存以后改动其为.bat后缀名的批处理文件,例如“arp.bat”。随后将其放进系统启动项中,之后系统软件每一次启动时都是会实行这一关联指令,将无线路由器的管理方法IP和MAC地址开展关联。如下图所示:

到此所有的设定就完成了,之后您就从此不必担心ARP欺骗给互联网提供的危害了。

Windows Vista和Windows 5系统的设定方式:

1、管理员身份运作cmd。

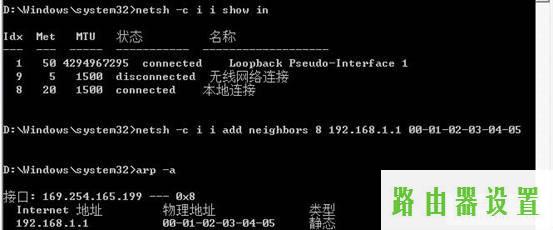

2、指令:netsh -c i i show in 查询数据连接精确名字。如:宽带连接、wifi网络联接。

3、实行关联:netsh -c i i add neighbors "数据连接名字" "IP地址" "MAC地址"。

4、关联进行,电脑重启静态数据ARP不无效,无需像XP一样建批处理文件。

如下图所示: